“Duurzame decentrale energiesystemen zoals grote ‘offshore’ windparken bestaan, anders dan de traditionele energiecentrales die op één plek staan, uit meerdere energiebronnen (windturbines) die met elkaar communiceren. Daarnaast bevatten deze windturbines veel componenten van diverse leveranciers. Dat maakt ze inherent kwetsbaarder.” Aan het woord is Jan Willem Wagenaar, verantwoordelijk voor het onderzoeksprogramma rondom (‘offshore’) windenergie bij TNO.

Collega Shari Finner, portfoliomanager cyberweerbare IT- en OT-systemen, vult aan. “Voor partijen die services leveren aan kritieke energie-infrastructuur is het natuurlijk zeer aantrekkelijk om een mogelijkheid tot ‘remote access’ in te bouwen. Zodat ze hun eigen data kunnen analyseren, of indien nodig op afstand aanpassingen kunnen doorvoeren. Het verkrijgen van toegang op afstand biedt veel waarde, maar tegelijkertijd worden de cyberrisico’s die daarmee gepaard gaan weleens onderschat.”

Daarom is het volgens haar essentieel om te zorgen voor een goede digitale basisbeveiliging en het toepassen van ‘best practices’. “Daarnaast moet je op de hoogte blijven van ontwikkelingen voor preventie, en de infrastructuur goed monitoren om cyberaanvallen te detecteren. Ook is het goed om draaiboeken vast te leggen die aangeven welke acties automatisch of handmatig uitgevoerd moeten worden wanneer je bent gehackt.”

Niet óf maar wanneer

Finner legt uit wat nodig is om energiesystemen cyberweerbaar te maken. “We spreken bewust niet over ‘cybersecurity’ maar over cyberweerbaarheid. Twintig of dertig jaar geleden overheerste de filosofie dat het voldoende was om rondom je systemen robuuste (virtuele) muren te bouwen die voorkomen dat onbevoegden toegang krijgen. Aan cyberveiligheid binnen de muren zelf besteedde men toen nog weinig aandacht. In de laatste decennia is het besef sterk gegroeid dat er sowieso altijd kwetsbaarheden aanwezig zijn. Hetzij in de mens, hetzij in de hardware of de software.”

Daarom is het een veel veiligere strategie om er, naast het beveiligen van de systemen en de nodige updates en ‘patches’, ook vanuit te gaan dat er ooit kwaadwillenden je systeem binnendringen. Als je je hierop voorbereidt kun je cyberaanvallen sneller voorkomen, herkennen en analyseren, zodat er minder schade kan worden aangericht. En je kunt dankzij effectieve herstelprocedures krachtiger terugveren.”

Samenwerken

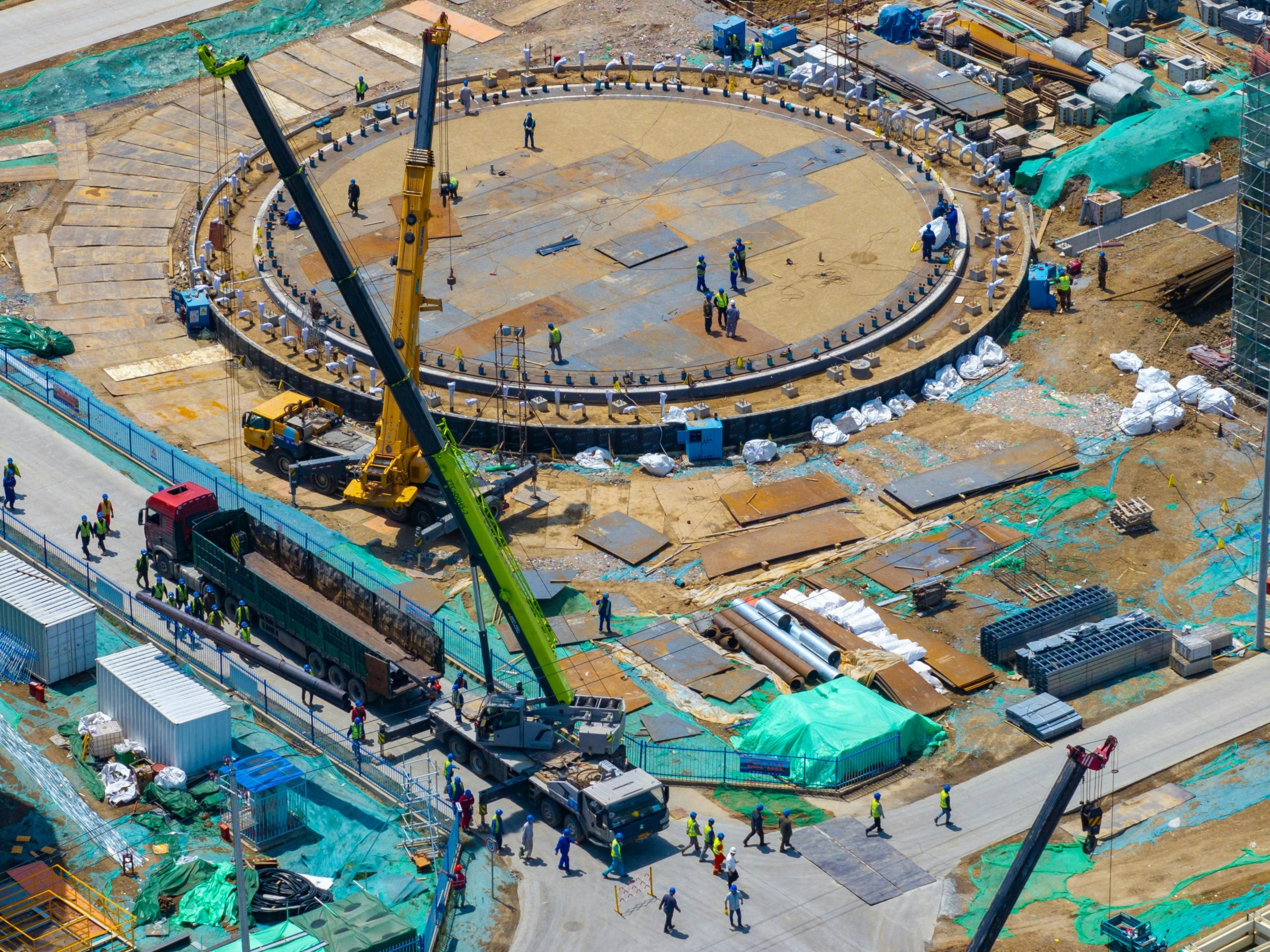

Het herkennen van een cyberaanval was één van de doelen van het project dat is uitgevoerd binnen het ‘SWITCH-fieldlab’, waarin TNO samen met partners de digitale weerbaarheid van energiesystemen in de praktijk test (zie kader). Wagenaar: “Het ‘fieldlab’ in Lelystad heeft meerdere windturbines in eigen beheer, waardoor we in een reële omgeving innovaties kunnen testen.”

Finner: “Het bedrijf Jungle ontwikkelt AI-gebaseerde software met een ‘gebruikersinterface’ die het functioneren van een windpark in de volle breedte laat zien, om deze te optimaliseren of onderhoud te kunnen voorspellen. Jungle gebruikte haar bestaande AI-algoritmes en ‘dashboards’ om te onderzoeken of deze software ook kan worden ingezet voor de detectie van cyberaanvallen.”

Cyberaanval

Om de effectiviteit te testen werd een cyberaanval uitgevoerd. “Dit deden we door gedurende een langere periode data te verzamelen van het normale functioneren van de windturbine”, vertelt Finner. “Vervolgens ontwikkelden mijn cybercollega’s een cyberaanval, inclusief een poging om deze te maskeren via ‘spoofing’, met vervalste sensordata van de turbine. Na goedkeuring voerden we de cyberaanval uit. Zowel achter de schermen als ook tijdens een live evenement in het ‘SWITCH-lab’. Jungle richtte zich op het detecteren van anomalieën in sensordata, terwijl TNO de netwerkdata onder de loep nam.”

In beide gevallen constateerden de detectie-algoritmes abnormaal gedrag dat anders onopgemerkt was gebleven. “Dat zijn positieve resultaten, maar er is nog veel meer onderzoek nodig. Zo is het bijvoorbeeld wenselijk om in een toekomstig onderzoek complexere cyberaanvallen te ontwikkelen, en de detectie voor netwerk- en sensordata te integreren in één systeem. Zodat we mogelijk correlaties kunnen vinden en het geheel robuuster kunnen maken.”

Psychologische impact en samenwerking

Het project zorgde voor een aantal ‘eyeopeners’. Wagenaar: “‘Control engineers’ kunnen eenvoudig zelf ‘settings’ van een turbine aanpassen, maar dit gebeurde nu op ‘onorthodoxe’ wijze. De impact hiervan was bij veel ‘stakeholders’ psychologisch veel groter dan we hadden verwacht. Op de ‘dashboards’ leek alles in orde, maar we konden met eigen ogen zien dat de turbine langzamer ging draaien en uiteindelijk tot stilstand kwam.”

“Twee disciplines samenbrengen - de energiewereld en ‘cybersecurity’ - klinkt eenvoudig, maar het heeft meer om het lijf dan je in eerste instantie zou denken”, vervolgt Finner. “Energiespecialisten zijn niet vertrouwd met de denkroutes en manier van communiceren van ‘cybersecurity’-experts. Terwijl deze laatsten op hun beurt niet altijd in beeld hebben wat de impact van digitale wijzigingen kan zijn op operationele fysieke ‘assets’ (schade, storingen, lagere productie et cetera). Het is essentieel dat meerdere disciplines samenwerken om energiesystemen weerbaar te maken.”

Wagenaar: “We zien gelukkig dat er tegenwoordig steeds meer consortia ontstaan die samen aan veiligere systemen werken. En ook beleidsmakers zetten ‘cybersecurity’ hoog op de agenda. Dat is een goede zaak, maar tegelijkertijd is het ook een noodzaak.”

Middelen versus kans

100% veilige systemen bestaan immers niet. Finner: “Het zou naïef of arrogant zijn om te beweren álle anomalieën te kunnen detecteren en álle cyberaanvallen te kunnen voorkomen. Bedrijven moeten zich daarom goed voorbereiden op ‘worst case’-scenario’s.”

Niet alles wat er gebeurt qua dreigingen is zichtbaar voor het brede publiek. Wagenaar: “Het komt regelmatig voor dat ‘vissersschepen’ in windturbineparken varen, maar onder de radar heel andere doelen hebben. We weten ook vanuit de sector dat de GPS van installatieschepen die zich moeten positioneren om ‘offshore’ installatiewerk uit te voeren, soms worden ‘gejamd’ of ‘gespoofd’. Hierdoor kunnen deze schepen hun exacte locatie niet bepalen. Daarnaast zijn er nu meer dan ooit geopolitieke dreigingen of onzekerheden. Gelukkig groeit de bewustwording door dergelijke signalen en door projecten zoals het ‘SWITCH-fieldlab’.”

Cyberweerbaarheid aanpakken

Finner besluit: “Dreigingen zijn er altijd. De grote windparkexploitanten hebben hun basismaatregelen op het gebied van ‘cybersecurity’ waarschijnlijk goed op orde. Maar het is belangrijk om rekening te houden met de belangrijkste regel in ‘cybersecurity’: hoe meer ‘resources’ of middelen een hacker of hackersgroep beschikbaar heeft om een cyberaanval door te voeren, hoe groter de kans is dat de aanval slaagt. Bovendien is het vooraf nooit duidelijk wat de inzet van hackers is, hoeveel schade kan worden aangericht en hoe lang de herstelperiode zal duren.

Hoe meer ‘resources’ of middelen een hacker of hackersgroep beschikbaar heeft om een cyberaanval door te voeren, hoe groter de kans is dat de aanval slaagt. ”

Daarom is het volgens haar nodig om cyberweerbaarheid op meerdere fronten aan te pakken:

(1) Zorg voor een bewustwording van de risico’s bij alle ‘stakeholders’, (2) realiseer een goede beveiliging om indringers buiten te houden, (3) implementeer technologie of software die cyberaanvallen vroegtijdig kan opsporen, (4) leg procedures en draaiboeken vast die je meteen kunt toepassen zodra je wordt gehackt, (5) blijf ontwikkelingen rond dit thema volgen, evalueer je cyberstrategie regelmatig en stuur bij en (6) werk met verschillende disciplines samen aan cyberweerbaarheid.